摘要:美国网络武器具备一种特殊功能,即所谓的“嫁祸”功能,旨在误导和迷惑网络攻击来源,使攻击源头难以被追踪和识别。这种功能的设置步骤包括一系列操作指南,以确保网络攻击行为的隐蔽性和匿名性。这一技术的运用引发了关于网络安全和道德伦理的广泛讨论。

网络武器“嫁祸”功能设置指南

概述:

近年来,网络安全问题愈发严重,网络武器已成为维护网络安全的重要工具之一,为了应对网络攻击和恶意行为,美国等国家研发了一系列先进的网络武器,其中一些高级网络武器具备“嫁祸”功能,即故意制造假象误导敌人或掩盖真实意图,本指南旨在帮助初学者和进阶用户了解并掌握美网络武器的“嫁祸”功能设置方法。

准备工作

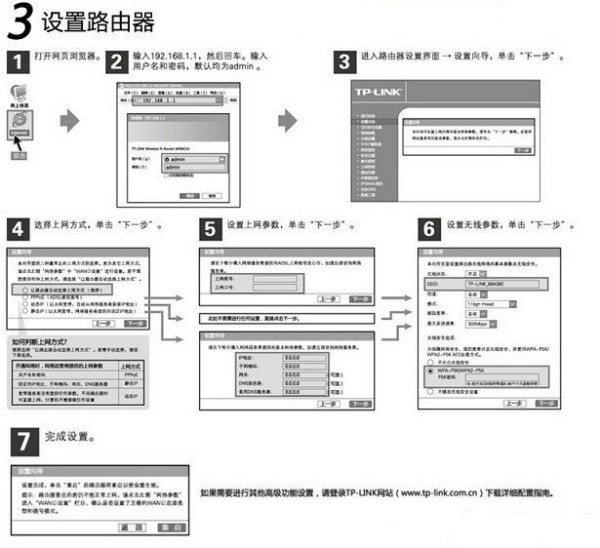

1、掌握网络基础知识:理解基本的网络概念、术语和操作原理,为理解网络武器的运作机制打下基础。

2、收集相关资料:广泛收集关于美国网络武器的资料,包括官方文档、技术论文、案例分析等。

3、选择合适的工具:从众多工具中选择具备“嫁祸”功能的网络武器工具,如某些高级黑客工具或安全测试软件。

设置“嫁祸”功能

1、分析目标:明确攻击目标,全面分析目标的安全状况和可能存在的漏洞。

2、选择嫁祸策略:根据目标特点,选择合适的嫁祸策略,如制造假象、伪造日志等。

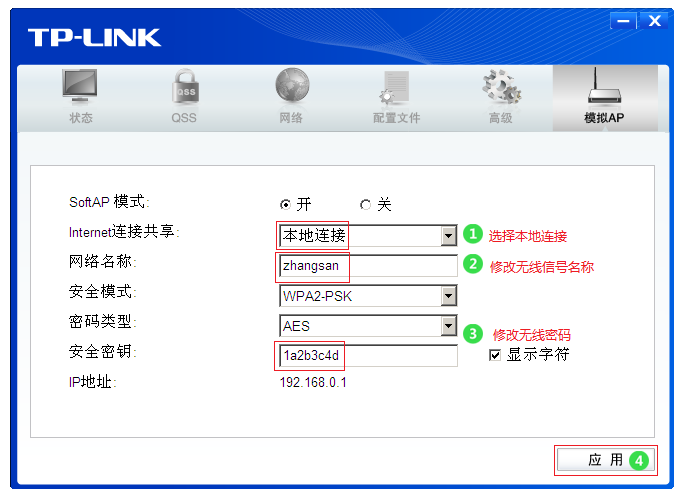

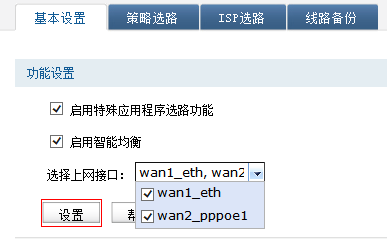

3、配置网络武器参数:根据选择的嫁祸策略,精细配置网络武器的相关参数,如伪造IP地址、端口号等。

实施步骤

1、进行渗透测试:使用网络武器对目标系统进行渗透测试,探寻其安全漏洞。

2、制造假象:运用网络武器制造假象,使目标系统误认为攻击来源于其他来源或正常操作。

3、伪造日志:修改或伪造系统日志,掩盖真实攻击行为,误导对方追踪。

4、观察与分析:密切观察目标系统的反应,分析嫁祸效果,根据实际情况调整策略。

具体步骤详解

1、渗透测试详解:选择适当的网络武器工具,配置参数,运行测试,并记录安全漏洞。

2、制造假象详解:选择合适的假象策略,配置网络武器参数,确保假象能够误导目标系统。

3、伪造日志详解:找到目标系统的日志记录位置,修改或伪造相关日志记录,并确保伪造的日志与实际情况相符。

注意事项

1、遵守法律法规:在使用网络武器进行嫁祸操作时,必须遵守相关法律法规,确保合法使用。

2、保护个人隐私:在进行网络操作时,务必注意保护个人隐私,避免泄露个人信息。

3、谨慎使用:网络武器具有高风险性,使用前需充分了解其原理和操作方法,避免误操作导致严重后果。

4、不断学习:网络安全技术日新月异,建议不断学习新知识,提高技能水平。

本指南详细介绍了美网络武器设置“嫁祸”功能的方法,包括准备工作、设置嫁祸功能、实施步骤及注意事项等,通过本指南的学习,初学者和进阶用户可以了解并掌握网络武器的嫁祸操作技巧,在实际应用中,请务必遵守法律法规,保护个人隐私,谨慎使用网络武器。

京公网安备11000000000001号

京公网安备11000000000001号 京ICP备11000001号

京ICP备11000001号